Deutsche Übersetzung zum Originalartikel Advanced Privacy - know all about it mit freundlicher Untersützung von deepl.com ![]()

Illustration: Advanced Privacy auf einem Murena FP4

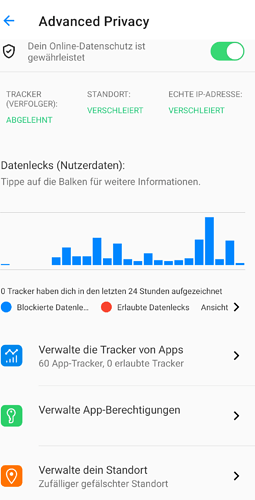

Advanced Privacy ist ein spezielles Tool, das wir entwickelt haben, um Deine Daten besser nach außen zu schützen, wenn Du Apps von Drittanbietern installiert hast.

Wenn eine Anwendung im Hintergrund schnüffelt, verwendet sie Tracker, um Deine Aktivitäten zu protokollieren, auch wenn Du die Anwendung nicht benutzt. Außerdem wird die IP-Adresse erfasst, so dass die Internetaktivitäten möglicherweise mit einem bestimmten Gerät und einer Person verknüpft werden können.

Mit Advanced Privacy kannst Du In-App-Tracker, IP-Adresse und Standort verwalten. Die Funktion ist als Widget und in den Einstellungen des Betriebssystems verfügbar.

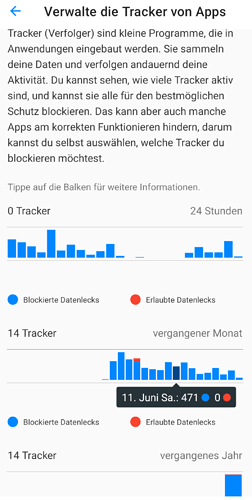

Tracker Blocker

Illustration: Tracker Verwaltung

Worüber sprechen wir?

Ein typischer Tracker besteht aus einer Software, die vom Gerät aus Anfragen startet, um personenbezogene Daten an bestimmte Endpunkte zu senden oder die APIs startet, welche Metadaten der Verbindungen sammeln, während sie einen Dienst anbieten. Die Sammlung und Aggregation dieser Daten wird verwendet, um die Aktivitäten und das Verhalten der Nutzer zu verfolgen.

Einen Tracker zu verfolgen bedeutet, einen Blick darauf zu werfen, welche Anwendungen (oder Systemkomponenten) sich mit welchen Endpunkten verbinden (wann, wie viele Daten, welche Daten, …).

Wie funktioniert es

Tracker-Blocker erkennen und blockieren Tracker, wenn sie DNS (Domain Name System) Anfragen durchführen. Die DNS Anfrage ist dabei der erste Schritt einer Internetanfrage: sie wandelt den Namen eines Dienstes (z. B. e.foundation) in seine aktuelle reale Adresse im Internet um (z. B. 157.90.154.178).

Wir erstellen und pflegen eine Liste aller URLs, die von Trackern verwendet werden, indem wir die Exodus-Liste, die Adaway-Liste und eine Reihe von benutzerdefinierten /e/OS-Regeln zusammenführen. Die Adaway-Liste wird verwendet, um eine Liste der zu blockierenden Domains zu erstellen, Exodus, um die Domains mit einem sauberen Namen zu identifizieren. Anschließend sendet der DNS-Dienst von /e/OS jede angeforderte URL an Advanced Privacy. Advanced Privacy protokolliert dann jede Anfrage an die URL in der Tracker-Liste und blockiert sie, wenn der Benutzer in den Advanced Privacy-Einstellungen das Blockieren von Trackern verlangt.

Seiteneffekte

Die URL einiger Tracker könnte für die Nutzung von Diensten obligatorisch sein. Um mögliche Probleme zu lösen, bieten wir die Möglichkeit, jeden Tracker individuell für jede Anwendung auf die Whitelist zu setzen.

Es gibt immer mehr Innovationen rund um die DNS-Technologie, wie DoH (DNS Over HTTPS) oder DoT (DNS Over TLS), die den Low-Level-DNS-Dienst des Systems umgehen können und dann vom Tracker-Manager ignoriert werden.

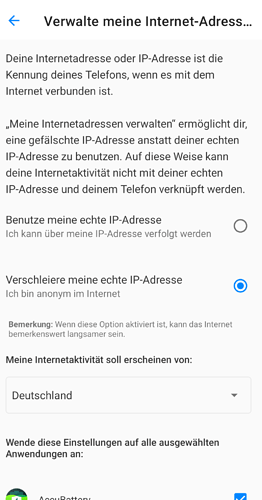

Verstecke meine IP

Illustration: Verwalte meine Internet Addresse

Worüber sprechen wir?

IP (Internet Protocol) Adressen sind die Ausgangs- und Zieladressen der Kommunikation zwischen Clients und Servern im Internet.

Ein Smartphone-Gerät ist praktisch nie direkt mit “seiner” IP-Adresse mit dem Internet verbunden. Die im Internet sichtbare IP-Adresse ist diejenige, die der Mobilfunkanbieter, diejenige der Internetverbindung zu Hause oder diejenige des aktuellen Wi-Fi-Hotspots zugewiesen hat. In jeder dieser Situationen kann dieselbe IP-Adresse von vielen Nutzern gleichzeitig verwendet werden (unter Verwendung des Network Address Translation-Protokolls - NAT) und viele IP-Adressen können am selben Tag von einem Gerät verwendet werden, nur weil der Nutzer umgezogen ist.

Mit Hilfe von IP-Adressen kann die Internetaktivität einer Person in der realen Welt zugeordnet werden, auch zu rechtlichen Zwecken. Zum Beispiel, wenn man einen Kommentar in einem Forum hinterlässt:

- der Hosting-Dienst des Forums muss die IP-Adresse desjenigen speichern, der den Kommentar abgegeben hat (für einen rechtlich festgelegten Zeitraum).

- der Internetdienstanbieter (ISP) muss die IP-Adresse (auch IMEI, Handy-ID) und den Kunden, mit dem sie verbunden ist, speichern (für einen rechtlich festgelegten Zeitraum).

Am Ende wird der Kunde potenziell zu einer genau identifizierten Person.

Typische legale Verwendungen der IP-Adressen:

- Zurückverfolgung eines illegalen Torrent-Nutzers,

- Zurückverfolgung von Autoren unangemessener Inhalte im Web, …

IP-Adressen sind im Allgemeinen bei der mobilen Nutzung sehr kurzlebig. In anderen Situationen können sie sehr stabil sein: Viele Internetanbieter stellen ihren Kunden eine feste IP-Adresse zur Verfügung (Heimanschluss), so dass eine IP-Adresse potenziell zu einer anderen Benutzerkennung werden kann. Sie werden in verschiedenen Fällen verwendet wie:

- Nachverfolgung von Nutzern zur Erstellung von Nutzerprofilen und zur Bereitstellung von Werbung

- Verhinderung von Identitätsdiebstahl: Blockieren von Verbindungen zu persönlichen Konten von unerwarteten IP-Adressen

- Einschränkung der Bereitstellung von Inhalten auf der Grundlage geografischer Informationen

- Sperrung von Nutzern für Spieleserver oder von Wikipedia, zum Beispiel nach Vandalismus

Internetnutzer verwenden seit Jahren IP-Verschleierung, um diese Strategien zu umgehen.

Wie funktioniert es

Advanced Privacy verwendet eine Implementierung des Tor-Projekts. Wir haben die Kernfunktionalität aus der Orbot-Anwendung extrahiert und eine Benutzeroberfläche darauf aufgesetzt.

Tor leitet den Internetverkehr durch ein kostenloses, weltweites, freiwilliges Overlay-Netzwerk, das aus mehr als siebentausend Relays besteht, um den Standort und die Nutzung eines Benutzers vor jeder Netzwerküberwachung oder Verkehrsanalyse zu verbergen. Wikipedia

Wenn Hide My IP aktiviert ist, wird der gesamte Internetverkehr des Geräts oder nur der einer ausgewählten App durch das Tor-Netzwerk umgeleitet. Am Ende wird die primäre (und gelesene) IP-Adresse des Benutzers durch eine zufällige IP-Adresse maskiert, die zum TOR-Netzwerk gehört.

Seiteneffekte

Die Implementierung von Orbot überbrückt den gesamten Internetverkehr der Geräte durch das Tor-Netzwerk. Dies wurde ursprünglich für VPN Dienste entwickelt. Deshalb erscheint Hide My IP in /e/OS als VPN. Wir arbeiten an einer anderen Lösung, um den Datenverkehr der Geräte direkt über Tor zu leiten, um diese Verwirrung zu vermeiden.

Hide My IP reduziert auch die Bandbreite und erhöht die Latenzzeit (etwa 200ms - 500ms). Dies ist ein Nebeneffekt der Architektur und des Verhaltens des Tor-Netzwerks. Jede Internetanfrage durchläuft viele Tor-Relais im Internet, um den endgültigen Server zu erreichen und auch um zum Gerät zurückzukommen. Das Abschweifen im Internet macht die Anfrage anonym, dauert jedoch auch einige Zeit.

Einige Internetdienste können den Verkehr, der von Tor kommt, erkennen und ihn blockieren. Deshalb kann es vorkommen, dass Benutzer seltsame Verhaltensweisen oder nicht funktionierende Funktionen feststellen, wenn sie Hide My IP benutzen.

Schließlich verwenden einige Dienste die IP-Adresse, um den Standort des Benutzers zu berechnen. Die Benutzererfahrung kann bei diesen Diensten beeinträchtigt werden, da sie die IP-Adresse des Tor-Ausgangsknotens verwenden und nicht die echte Adresse des Benutzers, da der Tor-Ausgangsknoten überall auf der Welt sein kann.

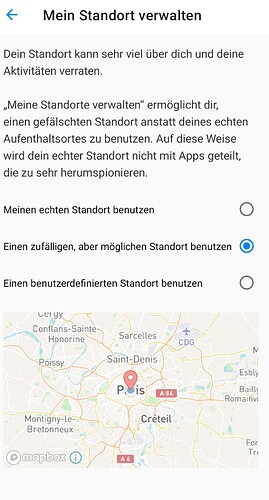

Meinen Standort vortäuschen

Illustration: Standort verwalten

Smartphones bieten technische Hilfsmittel zur Berechnung der geografischen Position mit Hilfe von satellitengestützten Funknavigationssystemen wie GPS, Galileo usw. oder durch die Zuordnung sichtbarer Netzwerke (Mobilfunknetz, Wi-Fi-Netzwerke usw.). Dies ist eine wichtige Funktion von Smartphones, die es den Nutzern ermöglicht, Kartenanwendungen und -dienste zu nutzen.

Die Standortbestimmung wird aber auch verwendet, um die Nutzer zu verfolgen: um zu wissen, wo sie wohnen, in welches Geschäft sie gehen, in welchem Bereich sie arbeiten und so genaue Profile zu erhalten, um sie mit gezielter Werbung zu versorgen. Auch einige andere digitale Dienste können den Standort nutzen, um die Funktionalität auf den Standort der Nutzer zu beschränken.

Wie funktioniert es

In Advanced Privacy nutzt Meinen Standort vortäuschen die Vorteile bestehender Low-Level-Betriebssystemfunktionen, die wir mit der Advanced Privacy-Benutzeroberfläche verbunden haben, um sie einfach zu verwenden und vor Anwendungen zu verbergen. Meinen Standort vortäuschen umgeht den tatsächlichen Standort, der vom Satellitennavigationssystem oder dem Netzwerk bereitgestellt wird und sendet stattdessen den vom Benutzer eingestellten Standort an Anwendungen, die einen Standort benötigen

Seiteneffekte

Nachdem Du Meinen Standort vortäuschen aktiviert hast, kann es zu einem unerwarteten Verhalten kommen:

- Die Daten des Wetter-Widgets basieren auf dem vergetäuschten und nicht auf dem echten Standort. Eine Abhilfe könnte darin bestehen, manuell einen vorgetäuschten Standort zu definieren, der nicht so weit vom echten Standort entfernt ist.

- die Navigationsanwendungen (MagicEarth, OsmAnd, Maps.ME, Waze…) verwenden den vorgetäuschten Standort. Um diese Anwendungen richtig nutzen zu können, müssen die Benutzer Meinen Standort vortäuschen vorübergehend deaktivieren.

- Wir verwenden Mapbox , um den Nutzern eine Karte anzuzeigen, während sie mit der Standortkonfiguration experimentieren. Sie wird von der Tracker-Blocker-Funktion als Tracker erkannt. Wir sind auf der Suche nach einer Alternative.

Regain your privacy! Adopt /e/ the unGoogled mobile OS and online services