Please allow me a french translation attempt.

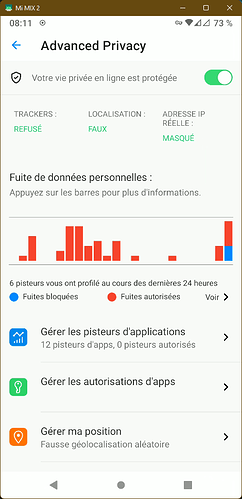

Exemple : Advanced Privacy sur un appareil utilisant /e/ OS 1.0-r

Advanced Privacy est un outil spécifique que nous avons développé pour limiter l’exposition de vos données une fois que vous avez installé des applications tierces.

Lorsqu’une application tourne en arrière-plan, elle utilise des pisteurs pour enregistrer votre activité, même si vous n’utilisez pas l’application. Elle collecte également l’adresse IP, ce qui lui permet de relier potentiellement l’activité Internet à un appareil spécifique et à une personne, et enfin, elle essaie de déterminer votre emplacement exact.

Advanced Privacy vous permet de gérer les pisteurs dans l’application, l’adresse IP et la localisation. Elle est disponible sous forme de widget et dans les paramètres du système d’exploitation.

Bloqueur de pisteurs

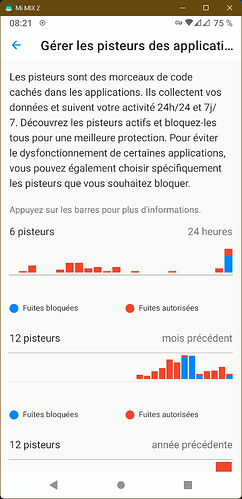

Exemple : gestionnaire de pisteurs

De quoi s’agit-t’il ?

Un pisteur typique consiste en un logiciel qui lance des requêtes depuis l’appareil pour envoyer des données personnelles à des destinations spécifiques, ou à des API qui collectent les métadonnées des connexions tout en fournissant un service. La collecte et l’agrégation de ces données sont utilisées pour suivre l’activité et le comportement des utilisateurs.

Le suivi d’un pisteur consiste à examiner quelles applications (ou composants du système) se connectent à quelles destinations (quand, combien de données, quelles données, …).

Comment ça marche

Les bloqueurs de pisteurs détectent et bloquent les pisteurs lorsqu’ils effectuent des requêtes DNS (Domain Name System). Le DNS est la première étape d’une requête Internet : il transforme le nom d’un service (par exemple e.foundation), en son adresse réelle actuelle sur Internet (par exemple : 157.90.154.178).

Nous construisons et maintenons une liste de toutes les URLs utilisées par les pisteurs, en fusionnant la liste Exodus, la liste Adaway et un ensemble de règles /e/OS personnalisées. La liste Adaway est utilisée pour établir une liste de domaines à bloquer, Exodus pour identifier les domaines avec un nom propre. Ensuite, le service DNS de bas niveau de /e/OS envoie chaque URL demandée à Advanced Privacy. Advanced Privacy enregistre alors chaque demande d’URL dans la liste des pisteurs, et les bloque si l’utilisateur a demandé le blocage des pisteurs dans les paramètres d’Advanced Privacy.

Effets de bord

Certaines adresses (URL) de pisteurs pourraient être obligatoires pour utiliser les services. Afin de résoudre les problèmes potentiels, nous offrons la possibilité de mettre sur liste blanche tout pisteur individuellement pour toute application.

Il y a de plus en plus d’innovations autour de la technologie DNS, comme DoH (DNS Over HTTPS) ou DoT (DNS Over TLS) qui peuvent contourner le service DNS de bas niveau du système, et être ignorées par le gestionnaire de pisteurs.

Cacher mon adresse Internet

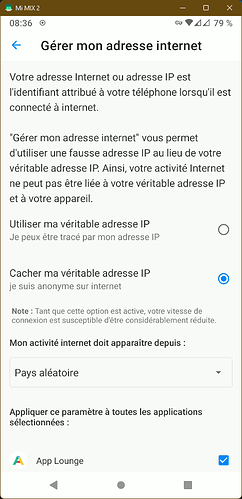

Exemple : gérer mon adresse internet

De quoi s’agit-t’il ?

Les adresses IP (Internet Protocol) sont les adresses d’origine et de destination des communications effectuées entre les clients et les serveurs sur l’internet.

Un smartphone n’est pratiquement jamais connecté directement à l’internet, avec “son” adresse IP. L’adresse IP visible sur l’internet est celle attribuée par le fournisseur de téléphonie mobile, celle de la connexion internet domestique ou celle du hotspot Wi-Fi actuel. Dans chacune de ces situations, la même adresse IP peut être utilisée par plusieurs utilisateurs en même temps (grâce au protocole de traduction d’adresses réseau - NAT) et plusieurs adresses IP peuvent être utilisées le même jour par un appareil, simplement parce que l’utilisateur s’est déplacé.

Les adresses IP sont le moyen de relier l’activité Internet à un individu dans le monde réel, notamment à des fins juridiques. Par exemple, laisser un commentaire sur un forum :

- Le service d’hébergement du forum doit stocker l’adresse IP de la personne qui a posté le commentaire (pendant une période légale).

- Le fournisseur d’accès à Internet (FAI) doit stocker l’adresse IP (ainsi que l’IMEI, le numéro du portable) et le client auquel elle est liée (pendant une période légale).

Au final, le client devient potentiellement une personne bien identifiée.

Utilisations légales typiques des adresses IP :

- Retrouver un utilisateur de torrent illégal,

- Retrouver les auteurs de contenus inappropriés sur le web, …

Les adresses IP sont généralement très volatiles dans le cadre d’une utilisation mobile. Dans d’autres situations, elles peuvent être très stables : de nombreux FAI fournissent une adresse IP fixe à leurs clients (connexion domestique), de sorte qu’une adresse IP peut potentiellement devenir un autre identifiant d’utilisateur. Ils sont utilisés dans divers cas, notamment :

- Suivre les utilisateurs pour les caractériser et diffuser des publicités ciblées,

- Prévention de l’usurpation d’identité : blocage des connexions aux comptes personnels à partir d’adresses IP inattendues,

- Restreindre la diffusion de contenus sur la base d’informations géographiques,

- Bannir un utilisateur d’un serveur de jeux ou de Wikipedia, par exemple, après un acte de vandalisme

Les internautes utilisent le brouillage d’adresses IP depuis des années pour contourner ces stratégies.

Comment ça marche

Advanced Privacy utilise une implémentation du projet Tor. Nous avons extrait la fonctionnalité principale de l’application Orbot, et ajouté une interface utilisateur par-dessus.

Tor dirige le trafic Internet à travers un réseau libre, mondial et bénévole, composé de plus de sept mille relais, afin de dissimuler la localisation et l’utilisation d’un utilisateur à toute personne effectuant une surveillance du réseau ou une analyse du trafic. Wikipedia

Lorsque Cacher ma véritable adresse IP est activé, tout le trafic Internet de l’appareil, ou seulement celui d’une application sélectionnée, est redirigé à travers le réseau Tor. Au final, l’adresse IP primaire (et réelle) de l’utilisateur est masquée par une adresse IP aléatoire appartenant au réseau TOR.

Effets de bord

L’implémentation d’Orbot fait passer tout le trafic Internet des appareils par le réseau Tor. Cela a été initialement conçu pour les services VPN. C’est pourquoi Cacher mon adresse IP apparaît comme un VPN dans /e/OS. Nous travaillons sur une solution alternative pour acheminer le trafic des appareils directement à travers Tor, pour éviter cette confusion.

Cacher mon adresse IP réduit également la bande passante et augmente la latence (environ 200ms - 500ms). C’est un effet secondaire de l’architecture et du comportement du réseau Tor. Chaque requête Internet passe par de nombreux relais Tor à travers l’Internet pour atteindre le serveur final, et aussi pour revenir vers l’appareil. Ces rebonds sur Internet rend ces requêtes anonymes, mais cela prend aussi du temps.

Certains services Internet peuvent détecter le trafic provenant de Tor, et le bloquer. C’est pourquoi les utilisateurs peuvent être confrontés à des comportements étranges ou à des fonctionnalités qui ne fonctionnent pas lorsqu’ils utilisent Cacher mon adresse IP.

Enfin, certains services utilisent l’adresse IP pour calculer la localisation des utilisateurs. L’expérience de l’utilisateur peut être affectée en utilisant ces services, étant donné qu’ils utilisent l’adresse IP du nœud de sortie de Tor et non l’adresse réelle des utilisateurs, car le nœud de sortie de Tor peut être situé n’importe où dans le monde.

Cacher ma position

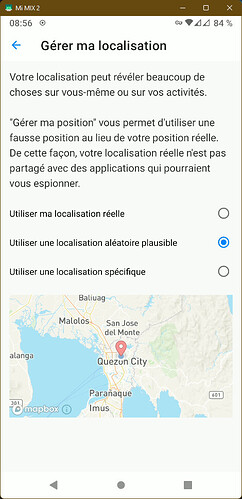

Exemple : gérer ma localisation

Les smartphones fournissent des outils techniques permettant de calculer leur position géographique, en utilisant des systèmes de radionavigation par satellite tels que GPS, Galileo…, ou en cartographiant les réseaux visibles (réseau cellulaire, réseaux Wi-Fi, …). Il s’agit d’une caractéristique essentielle des smartphones qui offre aux utilisateurs la possibilité d’utiliser des applications et des services de cartographie.

Mais elle est aussi utilisée pour suivre les utilisateurs : savoir où ils habitent, dans quel magasin ils vont, dans quel quartier ils travaillent et ainsi obtenir des profils précis pour leur pousser des publicités ciblées. Certains autres services numériques peuvent également utiliser la localisation pour limiter la fonctionnalité en fonction de la position géographique des utilisateurs.

Comment ça marche

Dans Advanced Privacy, Cacher ma position profite des fonctions de bas niveau du système d’exploitation que nous avons connectées à l’interface utilisateur d’Advanced Privacy pour la rendre facile à utiliser et cachée des applications. Cacher ma position contourne l’emplacement réel fourni par le système de radionavigation par satellite ou le réseau, et envoie à la place celui défini par les utilisateurs aux applications qui demandent une localisation.

Effets de bord

Après avoir activé Cacher ma position, les utilisateurs peuvent être confrontés à un comportement inattendu :

- les données du widget Météo seront basées sur le faux emplacement, et non sur le vrai. Une solution de contournement pourrait être de définir manuellement une fausse position, moins éloignée de la vraie.

- les applications de navigation (MagicEarth, OsmAnd, Maps.ME, Waze…) utiliseront le faux emplacement. Afin d’utiliser correctement ces applications, les utilisateurs doivent désactiver temporairement Cacher ma position.

- nous utilisons Mapbox afin d’afficher une carte aux utilisateurs pendant qu’ils configurent leur localisation. Il sera détecté comme un pisteur par la fonction de blocage des pisteurs. Nous sommes à la recherche d’une alternative.

Regain your privacy! Adopt /e/ the unGoogled mobile OS and online services